Bedrohungsjagd-Lizenz

Erforschen und untersuchen Sie Cyber-Bedrohungen und jagen Sie proaktiv nach ihnen

Verbessern Sie Ihr Cybersicherheitsprogramm mit dem Cyberint Threat Hunting Tool. Machen Sie sich mit der spezifischen Bedrohungsumgebung Ihres Unternehmens vertraut, befassen Sie sich detailliert mit den Bedrohungen, denen Sie am wahrscheinlichsten ausgesetzt sind, untersuchen Sie gezielte Angriffe und jagen Sie nach Bedrohungen, die sich bislang der Erkennung entziehen konnten.

Verschaffen Sie sich Zugriff auf die Tools und die Daten, die Sie benötigen

Vielen Programmen zur Bedrohungsanalyse und Bedrohungssuche fehlen die Tools und die Daten, die erforderlich sind, um optimale Ergebnisse und Wirkungen zu erzielen. Das Cyberint Threat Hunting Tool schließt diese Lücke, indem es einen umfassenden Satz von Funktionen, Tools und Daten bereitstellt, durch die die Ausbeute der Zeit, die für die Suche nach Bedrohungen aufgewendet wird, erheblich verbessert wird.

Warum Kunden sich für Argos entscheiden

Eine Bibliothek strategischer Bedrohungsinformationen

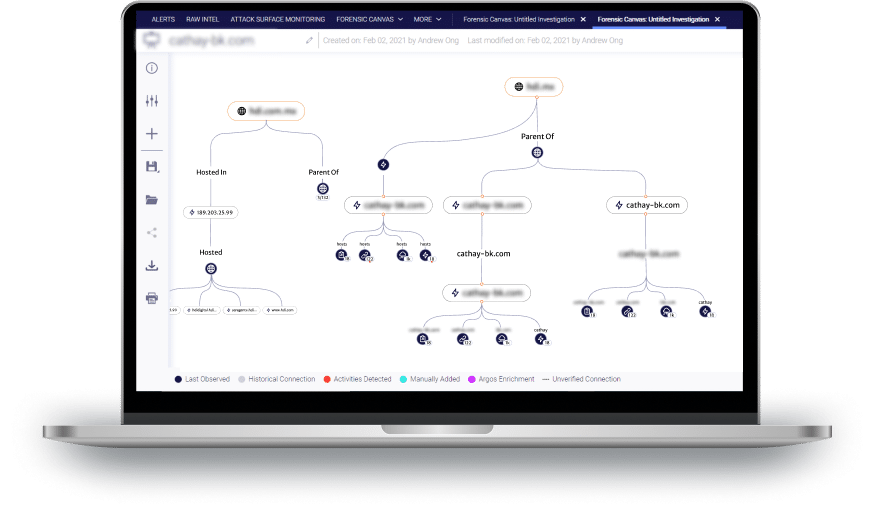

Umfassende Ermittlungstools

Eine Suchmaschine für das Deep Web und das Dark Web

Testimonials

Ressourcen

Planen Sie Ihre persönliche Demo

Mit Cyberint, einem Unternehmen von Check Point, erhalten Sie einen echten Einblick in die externen Cyber-Risiken Ihres Unternehmens im offenen, tiefen und dunklen Web.