Dark-Web-Threat-Intelligence

Erhalten Sie Dark-Web-Bedrohungsinformationen in Echtzeit und erzielen Sie so eine maximale Wirkung auf Ihr Geschäft

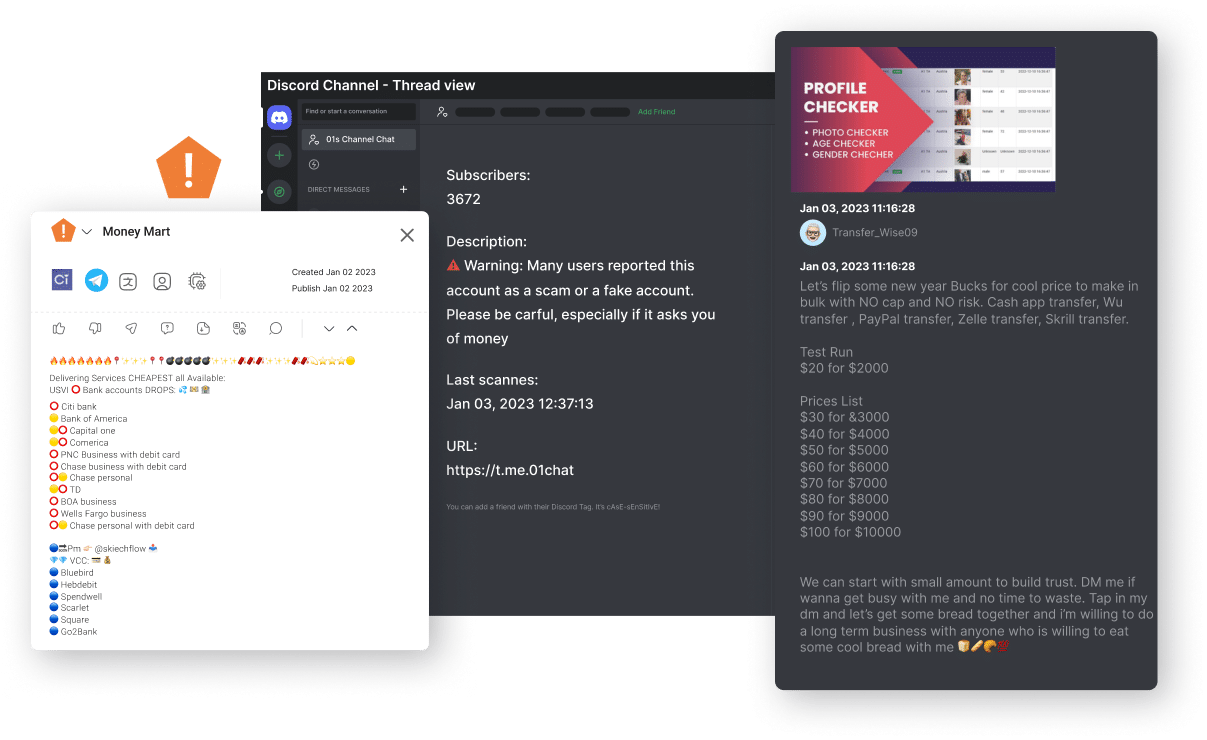

Gewinnen Sie Einblicke in Bedrohungen aus der ständig wachsenden Liste der Quellen, wie dem Open Web, dem Deep Web und dem Dark Web, Chats, sozialen Medien und mehr – für schnellere und fundiertere Entscheidungen.

Maßgeschneiderte, fokussierte Daten – ohne Grundrauschen

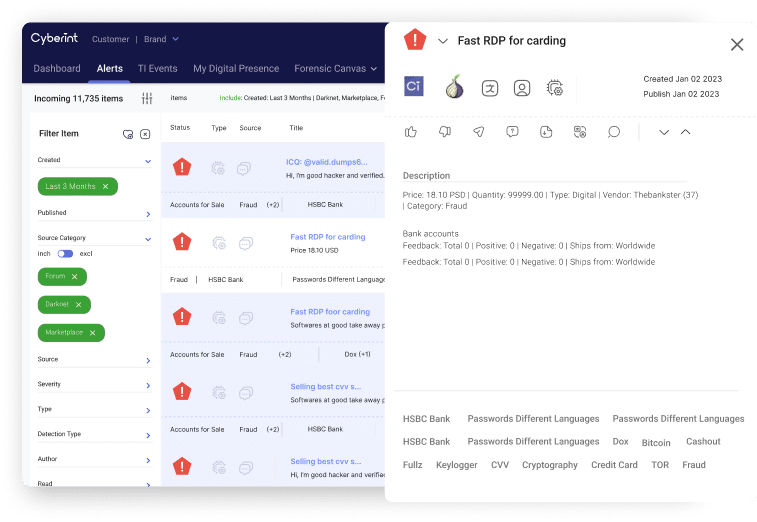

Das Management digitaler Risiken beginnt mit einem tiefen Verständnis der relevanten Bedrohungslandschaft. Die zunehmende Komplexität und das schnelle Tempo des Wandels machen es jedoch schwierig, Prioritäten zu setzen. Argos begegnet dieser Herausforderung mit einer Echtzeitüberwachung, die täglich Millionen von Intelligence-Indikatoren sammelt, um Tausende von Bedrohungsquellen zu erkennen. Mithilfe des proprietären Algorithmus für maschinelles Lernen von Cyberint können Sie Rohdaten automatisch mit den Ressourcen Ihres Unternehmens korrelieren, Bedrohungen nach ihrem potenziellen Risiko und ihren Auswirkungen priorisieren und Ihrem Unternehmen Zeit und Ressourcen ersparen.

Warum Kunden sich für Argos entscheiden

In Echtzeit, zielgerichtet und angereichert

Fortgeschrittene, anonyme Crawler und Proxys

Umgehung menschlicher Authentifizierungs- und Vertrauensmechanismen

Kontinuierlich weiterentwickelte Quellen und Felder

Konzentrieren Sie sich auf die Chats, auf die es ankommt

Testimonials

Enthüllen Sie Ihre kompromittierten Anmeldedaten von der deep and dark web.

Fill in your business email to start.

Ressourcen

Planen Sie Ihre persönliche Demo

Mit Cyberint, einem Unternehmen von Check Point, erhalten Sie einen echten Einblick in die externen Cyber-Risiken Ihres Unternehmens im offenen, tiefen und dunklen Web.