ランサムウェアとアカウント乗っ取り攻撃(ATO)

アカウントの乗っ取り 攻撃(ATO) とランサムウェアをリアルタイムの漏洩データ検出で防止

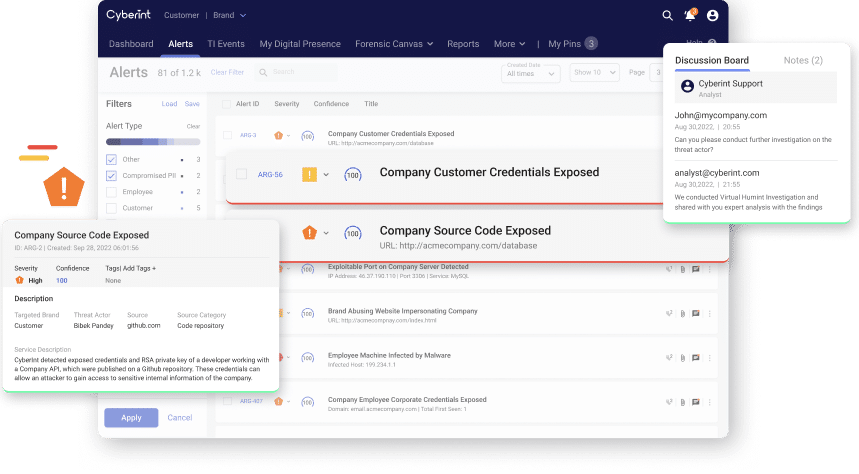

私たちの Argos™ は、漏えいしたクレデンシャル情報がダーク マーケットで販売される前に検出するため、サイバーセキュリティ チームは次の ATO 攻撃を防ぎ、調査し、セキュリティをさらに強化して、別の漏えいが発生する可能性を低減することができます。

9億個 データレイクに保存されている漏洩したクレデンシャル情報の数

追加される新しいデータベース/年

1,700万個 公開されたクレデンシャル情報の検出数/月

15万個 新しいマルウェア ログの検出数/月

漏洩データに対する比類のない可視性

パスワードが各電子メールで検出した漏えいしたクレデンシャル情報の詳細、電子メールとパスワードの各組み合わせが表示された回数、クレデンシャル情報のソース、それらが最後に公開された最初の日時を掘り下げます。

ランサムウェア

内部情報の開示

侵害された従業員のクレデンシャル情報

侵害された個人情報( PII)

悪意のある内部の事情に精通通している人(インサイダー)

侵害された顧客のクレデンシャル情報

侵害されたアクセス トークン(APIを利用する際に発行されるキー)

侵害されたクレジットカード

私たち Cyberint の資料を参照する

ハイパー インパクトのある脅威インテリジェンスを体験する準備は整いましたか!?

使う人がわくわくする脅威インテリジェンス!

自信を持てる脅威インテリジェンス!!

私たちの Argos Edge を体験する!!!

リアル無償デモの日程を調整

お問合せ先: