脅威インテリジェンス

もう追いかけ続けるのはやめましょう。ストラテジック & タクティカルな Threat Intelligence が、複雑なデータをシャープで実行可能なセキュリティアドバイザリーに変換します。

サイバーと地政学に精通した軍事訓練を受けたアナリストが、意思決定者に広い視点と意味のあるトレンドを提供します。

ストラテジック Threat Intelligence の強みを今すぐ体感してください。

毎日検査

件数/月

毎日特定

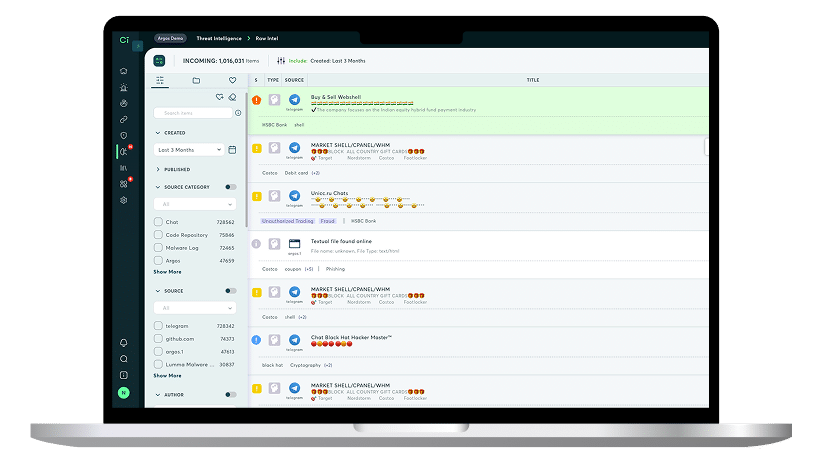

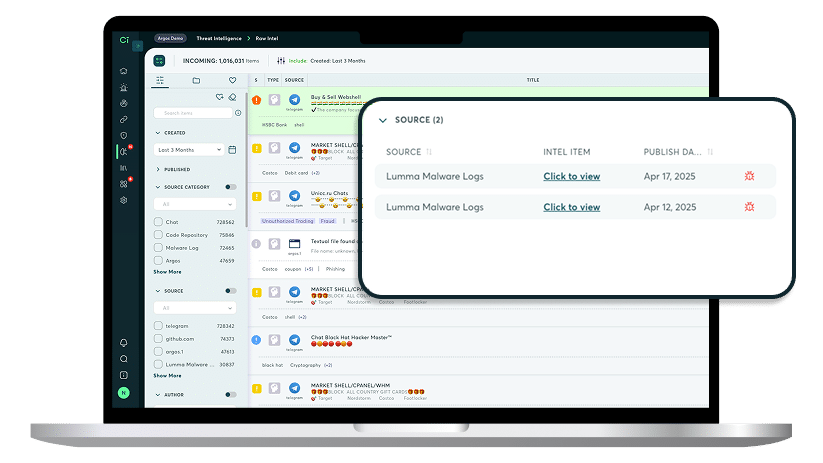

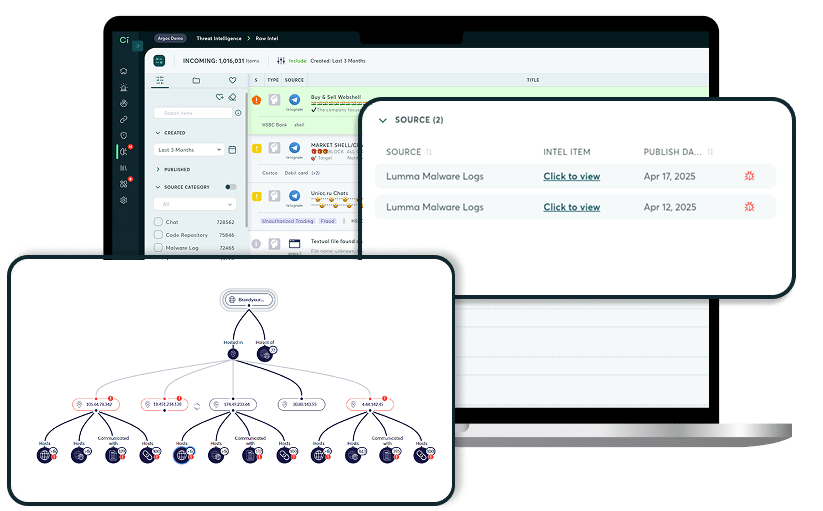

もう推測に頼らない:Threat Intelligence & IOC フィード

Check Point のグローバルネットワークインサイトと、Cyberint 独自の Threat Intelligence フィード、さらに OSINT フィードを組み合わせています。 エンリッチされた IP アドレス、ドメイン、URL、ファイルハッシュを入手でき、デイリー IOC フィードまたは RESTful API 経由でカスタム統合に対応。 各 IOC には、脅威タイプ、説明、観測日、信頼度、地域などの情報が付与されています。

使い方

既知および未知のデジタル資産とアクセス ポイントを明確にする

デコードされた Malware Threat Intelligence

私たちの Malware インテリジェンスカードは、特定の malware リスクを評価するための最適な出発点となります。

TTPs を MITRE ATT&CK フレームワークにマッピングし、CVE にリンクし、完全で簡単にエクスポートできる IOC リストを含む包括的な malware データベースにアクセスできます。

Threat Actor プロファイリング

特定の Threat Actor やグループをより深く理解できます。

プロファイリングには、彼らの履歴、活動内容、最近の被害者、狙われた業界や地域が含まれます。

TTPs を MITRE ATT&CK フレームワークにマッピングし、利用するツールや CVE、関連する活動を詳しく解説し、エクスポート可能な IOCs も提供します。

深層 Vulnerability Intelligence

CVE リスクの推測はもうやめましょう。

私たちの脆弱性 Threat Intelligence は、リアルタイムのディープ/ダークウェブデータを組み合わせ、CVE に重要なコンテキストを付与します。リスクレベル、ダークウェブ上でのやり取り、悪用トレンドなどです。

各 CVE ごとに、Check Point 独自のリスクスコア、実行可能な推奨事項、そして完全な CVSS ブレークダウンを提供します。

新しい IOC Chrome 拡張機能

SOC チームや Threat Hunter は、ブラウザ拡張を通じてあらゆる IOC のリアルタイムデータにアクセスできます。

リアルタイムの IOC と CVE データをそのまま任意のウェブページに表示し、即座にエンリッチ。リスクスコア、C2、ボットネットを明らかにし、脅威の迅速な発見を可能にします。

資料

FAQs

Cyberint Threat Intelligence とは一体何か?

それはオープンソース、ダークウェブ、テクニカルインディケーターから収集した

サイバー脅威に関するアクショナブルな情報です。

組織がサイバー攻撃を予測・防止・対応できるよう分析され、

単なるデータではなく、すぐに使えるコンテキストとインサイトを提供します。

これがなければ、組織は防ぐのではなく、ただ後追いで対応するしかありません。

Cyberint(現在は Check Point グループ)の Threat Intelligence 収集方法とは?

Cyberint(現在は Check Point グループ)は、次の組み合わせで Threat Intelligence を収集しています:

- OSINT(Open Source Intelligence):公開されている情報。

- ダークウェブモニタリング:フォーラム、マーケットプレイス、流出データソース。

- テクニカルフィード:malware シグネチャ、IP/ドメインレピュテーション、フィッシングキャンペーン。

- Check Point の ThreatCloud:ThreatCloud AI が 15万以上のネットワークと数百万のデバイスから得られる膨大なテレメトリを日次で処理。50 以上の AI エンジンで、クラウド、ネットワーク、ユーザー、オペレーション全体にわたってリアルタイムで脅威を検知。

その他多数。

新しい脅威に関するインテリジェンスは、どれくらい早く入手できますか?

ほぼリアルタイム。Cyberint は脅威ソースを継続的にモニタリングしているため、

新たな脅威は数時間以内、場合によっては数分で検知されます。

私たちの Threat Intelligence から最も恩恵を受けるのは誰ですか?

機密データやオンライン業務を扱うあらゆる組織が対象です。特に:

-

Security Operations Centers (SOCs)

-

Incident Response Teams

-

不正防止チーム

-

リスクマネジメント & 経営層

これは単なるノイズではないと、どうやって分かりますか?

多くのレポートは膨大な生データを出すだけ。

意思決定者は、シグナルなのかノイズなのか――つまりアクショナブルなインサイトなのか、終わりのないアラートなのかを心配します。

私たちは脅威にコンテキストを与え、リスクインパクトに基づいて優先順位をつけることで、この課題に対応しています。

さらに、すべての設定は手動で変更可能。たとえばアラートを発生させるコンフィデンススコアやパスワードポリシーを調整できます。

ROI をどうやって証明できますか?

セキュリティ予算は厳しくチェックされます。

リーダーたちはよくこう考えます:

「どれだけの攻撃を止めたのか?」

「リスク低減を数値化できるのか?」

私たちの構造化されたレポーティングと脅威の履歴トラッキングは、ROI を見える化します。

さらに、Risk ダッシュボードが ROI を明確に示すサポートをします。

このインテリジェンスは独自のものですか?

Check Point は、オープンソースのニュースだけでなく、ダークウェブモニタリングや特化フィードからのユニークなインサイトを提供します。

見込み客や顧客からのフィードバックでも、競合にはないディープ & ダークウェブソースへのアクセスを持っていると評価されています。

私たちのアナリストは、Threat Actor と匿名でやり取りできるミリタリーグレードの専門性を持っています。

さらに、Check Point の ThreatCloud AI にアクセスでき、グローバルエンドポイントや CP Research からのビッグデータで強化されています。

IoC は継続的に更新され、50 以上の AI エンジンを活用して正確な脅威検知を実現します。

このインテリジェンスに基づいて、どのくらいの頻度でアクションが必要ですか? このツールの運用にはどれくらい時間がかかりますか?

多くのアナリストは、このツールから価値を得るのに 1 日あたり約 30 分を費やしていると報告しています。 アラートは優先順位がつけられ、スクリーンショットやコードなどのコンテキストが含まれているため、対応はより迅速です。

Cyberint の Vulnerability Intelligence プラットフォームは、Threat Intelligence をどのように強化しますか?

私たちは Vulnerability Intelligence を Threat Intelligence ワークフローに直接統合しています:

- 実際の環境で観測されるアクティブな悪用トレンドに基づいて脆弱性を優先。

- 脆弱性を特定の Threat Actor、キャンペーン、攻撃ベクターに関連付け。

- CVSS スコアに従ってパッチを当てるのではなく、リスク低減に直結する箇所でセキュリティチームがリメディエーションに集中できるようにします。

- ツールのサイロ化を排除し、意思決定をスピードアップ。

私たちは単に脆弱性を報告するだけではありません。どの脆弱性が実際に狙われていて、誰によってかを伝えることで、Threat Intelligence をアクショナブルにします。