Inteligencia de vulnerabilidades en tiempo real

Inteligencia de vulnerabilidades, adaptada a su superficie de ataque externa

Enfoca su priorización, maximiza la eficacia de la estrategia de aplicación de parches y minimiza el riesgo de exposición.

Priorice las vulnerabilidades que representan la mayor amenaza

Las vulnerabilidades siguen apareciendo en diferentes formas y es imposible la aplicación de parches a todas de la noche a la mañana. Para proteger la organización, primero hay que centrarse en las vulnerabilidades de mayor importancia.

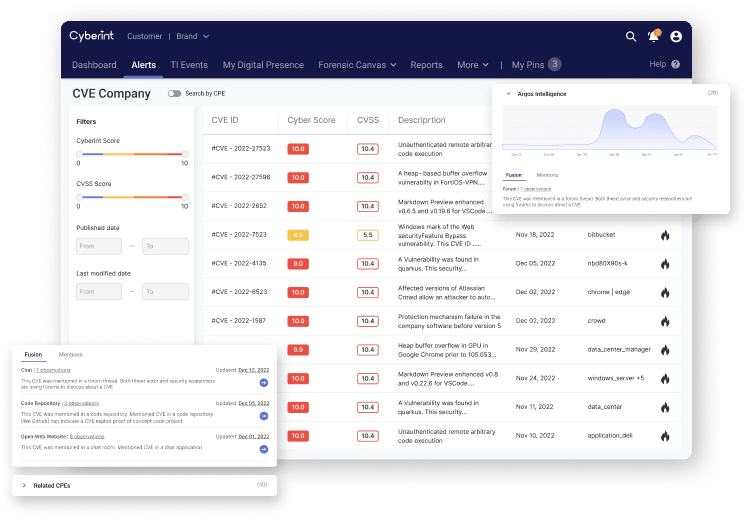

Ahora, con Argos Edge™, las vulnerabilidades conocidas y desconocidas se correlacionan automáticamente entre sus activos digitales y su superficie de ataque, destacando aquellas amenazas inminentes que deben tratarse con la máxima urgencia.

Por qué los clientes eligen Argos Edge™

Comprenda su postura de seguridad

Seguimiento continuo de los cambios en su presencia digital

Comprende el impacto

Testimonios

Conozca nuestros recursos

¿Listo para experimentar la hiperrelevancia?

¡Observe a Argos Edge en acción!