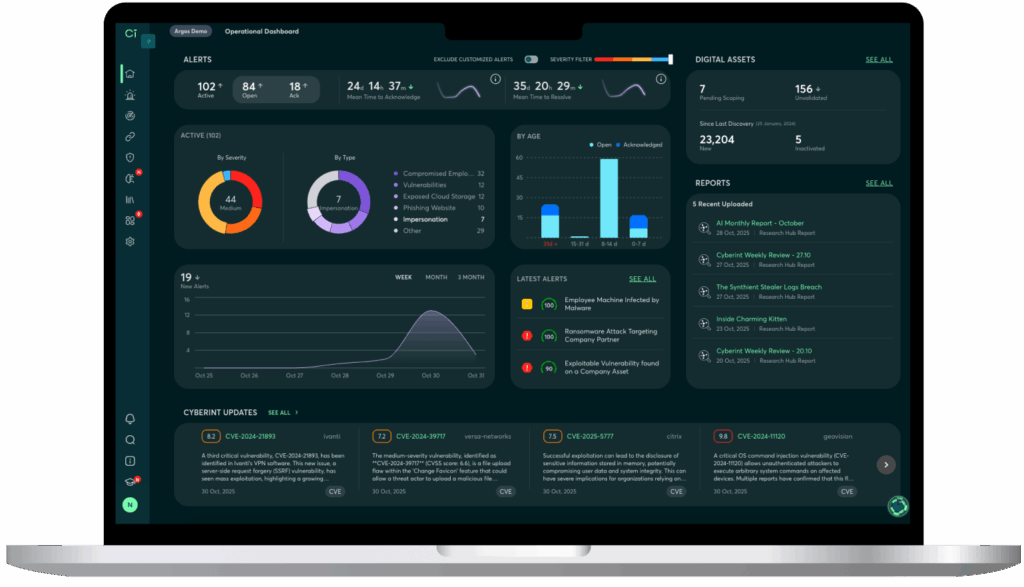

Solution

Un seul cerveau alimente Threat Intelligence, Dark Web Monitoring, Attack Surface Management, Brand Protection et Supply Chain Intelligence, car lorsque tout fonctionne de manière cohérente, la précision suit naturellement.

Voyez tout se connecter

Le Pouvoir de la Consolidation

Faites-vous votre propre opinion.

Commencez votre transformation en gestion des risques externes.

Start With a Demo

FAQs

Comment l’intégration avec Check Point impacte-t-elle la feuille de route et le support de la plateforme Cyberint ?

Après l’acquisition par Check Point Software Technologies Ltd. (octobre 2024), la plateforme Cyberint a été intégrée à l’architecture Infinity de Check Point.

Ce que cela signifie pour les clients :

Vous bénéficierez d’une connexion plus étroite entre les capacités de gestion des risques externes et l’écosystème produit plus large de Check Point, avec à la clé davantage de données et des résolutions plus rapides.

Vous pourrez consolider encore davantage votre cyber tech stack. L’intelligence, la prevention et la response fonctionneront au sein d’un écosystème unifié, et non via une pile technologique fragmentée.

Puis-je encore travailler avec Cyberint via un contrat autonome, ou dois-je obligatoirement passer par Check Point ?

La plateforme auparavant connue sous le nom de Cyberint fait désormais partie de l’offre External Risk Management (ERM) de Check Point.

Cependant, vous pouvez toujours acheter External Risk Management en tant qu’offre autonome, échanger avec des commerciaux et analystes dédiés à ERM, et bénéficier d’un support client dédié à External Risk Management.

Que recouvre exactement le terme “risque cyber externe” et quels vecteurs de risque sont couverts par la plateforme ?

Le terme “risque cyber externe” désigne les vulnérabilités et menaces provenant de l’extérieur — c’est-à-dire orientées outside-in — telles que : les actifs exposés à Internet, les mauvaises configurations de cloud storage, les credentials divulgués, les expositions liées aux fournisseurs tiers, l’impersonation de votre marque, ou encore l’activité sur le deep & dark web.

Principaux vecteurs de risque couverts par la plateforme :

-

Attack Surface Management : découverte des actifs (domaines, sous-domaines, IPs, cloud storage) et détection des expositions (ports ouverts, mauvaises configurations, etc.).

-

Threat Intelligence / Deep & Dark Web : surveillance de ce qui est dit, divulgué, vendu ou usurpé à propos de votre organisation.

-

Brand Protection : détection des sites frauduleux, social media impersonation, etc. (implicite dans le positionnement de la plateforme)

-

Third-Party / Supply Chain Risk : risques liés aux fournisseurs ou technologies dont vous dépendez.

Quels modules peuvent être activés ou achetés séparément (par exemple : Brand Protection, Supply Chain Intelligence), et lesquels font partie d’une offre tout-en-un ?

La plateforme repose sur une architecture modulaire, avec des modules Attack Surface Management (ASM), Threat Intelligence, Supply Chain Intelligence et Brand Protection disponibles séparément.

Cependant, la solution délivre le plus de valeur lorsque ces modules sont combinés. Ensemble, ils permettent de réduire les false positives, d’améliorer la priorisation et d’être bien plus rentables lorsqu’ils sont achetés en bundle.

Comment évitez-vous de nous inonder d’alertes peu pertinentes (false positives) et garantissez-vous une intelligence exploitable pour notre équipe ?

La plateforme met l’accent sur une “Impactful Intelligence”, et nous tenons cette promesse avec un taux de true positive de 93 %.

De plus, chaque alerte est enrichie de contexte (code, captures d’écran, etc.), ce qui signifie qu’elles ne sont pas seulement précises, mais également conçues pour être actionnables.

Techniques utilisées :

Surveillance continue et corrélation de l’intelligence (et non de simples flux bruts).

La plateforme combine plusieurs flux de données (Check Point global network data, Cyberint intelligence, OSINT) pour une plus grande fiabilité des IOCs.

Évaluation du risque pour les actifs et les expositions ; la priorité est mise sur la hiérarchisation des risques plutôt que sur le volume d’alertes.

Corrélation entre Attack Surface Management et Threat Intelligence : nous n’envoyons des alertes que lorsque l’intelligence est liée à vos actifs réels, pas à du bruit générique sur Internet.

Filtrage des fuites de credentials basé sur vos politiques de mot de passe :

si le format du mot de passe divulgué ne correspond pas à la structure utilisée dans votre organisation, l’alerte est supprimée.

Aucune alerte inutile du type “password123” pour des comptes qui ne peuvent pas être les vôtres.

Validation multi-source pondérée : les signaux issus des forums dark web, des marketplaces, de la Check Point telemetry et de l’OSINT doivent se renforcer mutuellement avant qu’une alerte ne soit remontée.

Déduplication automatique entre sources : une seule mention de fuite ne génère pas cinq alertes. La logique de corrélation fusionne automatiquement les doublons.

Des analystes humains valident les informations dark web ambiguës, les échantillons de données volées et les éléments sensibles pouvant faire l’objet d’un takedown, avant qu’ils ne vous soient transmis.

Ce ne sont que quelques-unes des méthodes que nous utilisons pour garantir que nos alertes soient de véritables true positives.

Quel est le délai d’onboarding – en combien de temps peut-on être opérationnels et commencer à voir de la valeur ?

Nous pouvons fournir une intelligence exploitable dans les 20 minutes suivant la configuration.

Comme il s’agit d’une solution SaaS sans agent (aucune installation on-prem requise), le déploiement est beaucoup plus rapide que les installations classiques en entreprise.

L’adoption complète (tableaux de bord, intégrations, workflows de remédiation) peut prendre de quelques jours à quelques semaines selon la complexité de votre environnement, le temps que l’IA s’adapte à vos besoins et que les flux d’information alimentent la solution pour garantir un taux élevé de true positives.