Phishing

Intercepte las amenazas de phishing emergentes antes de que se ejecute un ataque.

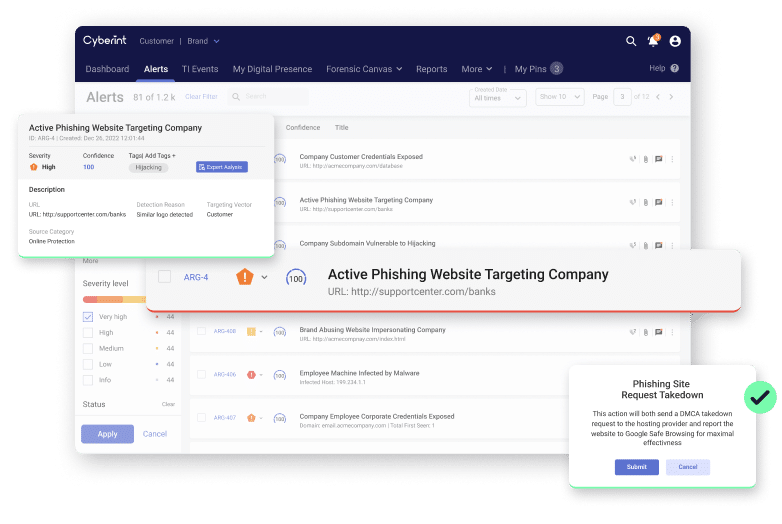

Reduzca sustancialmente el tiempo de respuesta y el número de ataques. Detecte sitios web clonados y maliciosos antes de que se activen. Solicite la eliminación de páginas de phishing con sólo pulsar un botón.

Detección de URL que contengan phishing

eliminaciones/mes en promedio

Direcciones IP analizadas continuamente

éxito en la eliminación

Cobertura contra phishing de extremo a extremo

Cyberint utiliza diversos métodos para identificar posibles ataques de phishing y garantizar la cobertura, detección y protección de extremo a extremo frente a intentos de phishing.

Identificar dominios con nombres similares (typosquatting)

Cyberint supervisa continuamente las similitudes entre sus dominios y los candidatos recién registrados para proporcionar un nivel de indicación de intenciones maliciosas, con lo que se le alertará de dominios sospechosos parecidos recién registrados.

Análisis de las URL por phishing

Para fuentes de reputación de terceros (por ejemplo, permutaciones).

Supervisión de menciones externas

Menciones de su nombre, dominio(s), logotipos y activos digitales dentro del código fuente del sitio web, así como de la URL, todo ello procedente de un conjunto de Recursos externos y propios que identifican a candidatos sospechosos.

Señalización de phishing

Detecta los sitios de phishing antes de que afecten negativamente a su organización.

Inteligencia sobre amenazas

Las fuentes de Inteligencia sobre Amenazas de Cyberint ayudan a suministrar inteligencia sobre las tendencias y opciones de phishing en el mercado de actores de amenazas. Esto incluye la detección de indicadores de ataque procedentes de fuentes de la web oscura.

Mitigación y eliminaciones

Solicite la eliminación con un solo clic directamente desde la plataforma Argos Edge. Cyberint lo hace de forma rápida y automática, y esto incluye los hosts.

Conozca nuestros recursos

¿Listo para experimentar la hiperrelevancia?

¡Observe a Argos Edge en acción!