Expert Services

Ascienda al siguiente nivel con la ayuda de expertos

Consiga un mayor impacto de la inteligencia de amenazas

Identifique posibles puntos débiles con nuestros servicios e interacción especializados con los actores de la amenaza. Obtenga informes exhaustivos y minuciosos sobre las amenazas con analistas que se asignan a las amenazas en función de su conocimiento exhaustivo en su sector y su comprensión íntima de las necesidades de su negocio.

Obtenga una cobertura integral de múltiples áreas de riesgo empresarial

Operaciones virtuales de HumINT

Interacción activa con los actores de la amenaza para conocer mejor sus motivaciones, sus TTP y sus IOC.

Más información

Ciberinvestigaciones profundas

Correlacione los datos de una amplia variedad de fuentes para obtener información sobre una amenaza específica.

Más información

Análisis del panorama de amenazas

Obtenga información basada en datos sobre las amenazas y los actores de amenazas mediante la creación de un perfil de actor de amenazas.

Más información

Simulación de ataque

Busque puntos débiles y vulnerabilidades en la superficie digital de su organización y más allá del perímetro.

Más información

Eliminación y reparación de fraudes

Elimine los sitios de phishing y bloquee las amenazas para defenderse y mitigar futuros ataques.

Más información

Ciberriesgos de terceros

Identifique y mida el riesgo de ciberseguridad dentro de su cadena de suministro en función de la gravedad del riesgo.

Más información

Conozca los recursos de Cyberint

¿Listo para experimentar la hiperrelevancia?

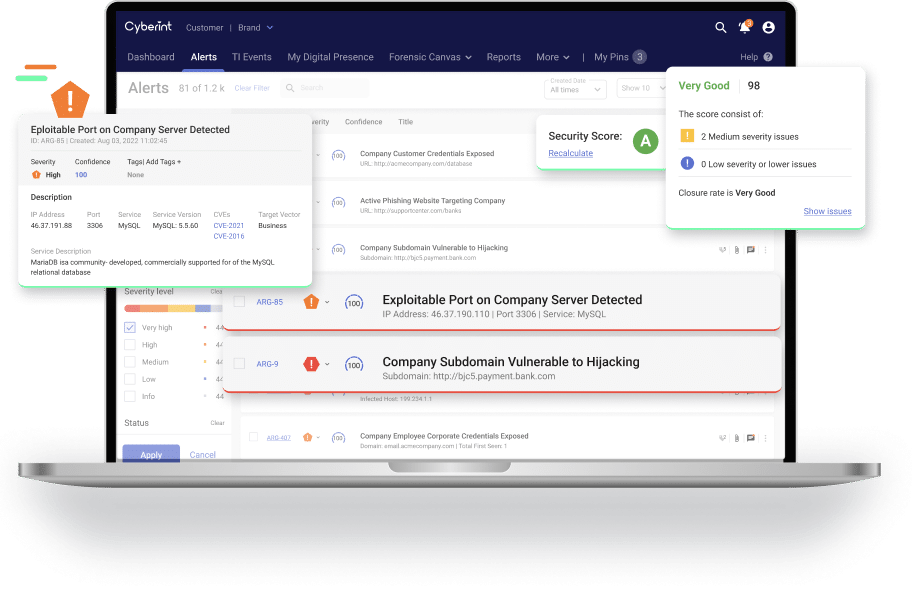

¡Observe a Argos Edge en acción!