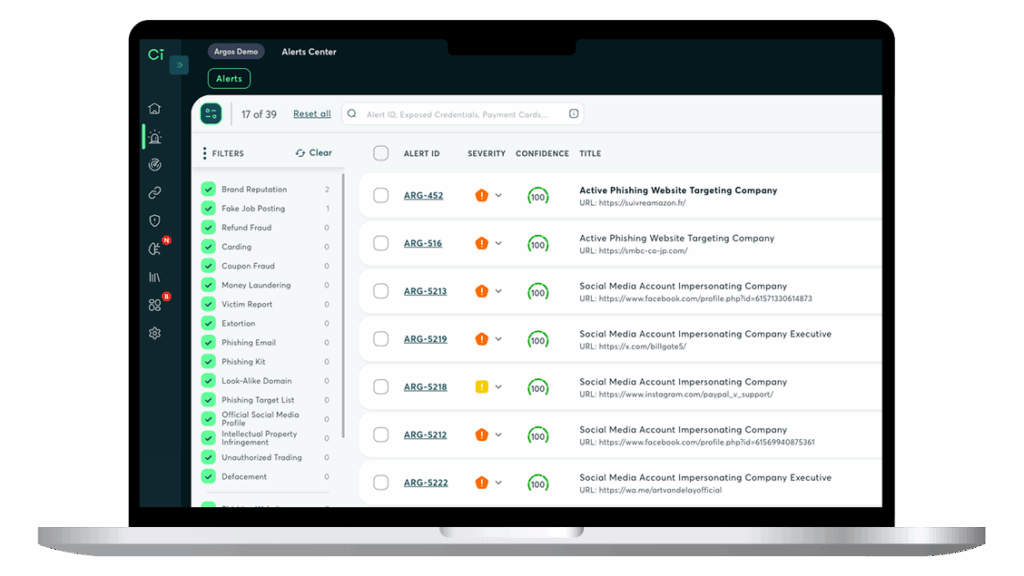

ブランド保護

自社のオンラインプレゼンスを確立し、信頼を守る。 フィッシングやなりすましキャンペーンを発生段階で阻止します。

攻撃が実行される前に、なりすましやフィッシングをどのように阻止できるかを体感してください。

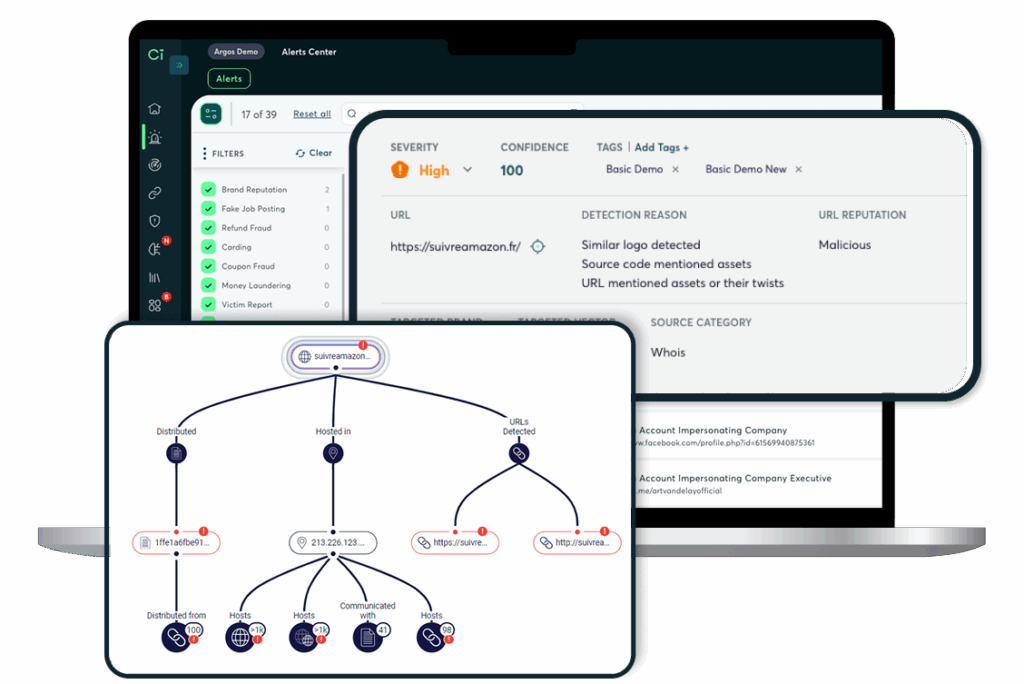

Cyberint 独自のフィッシングビーコンにズームイン

フィッシング URL の 66% は、公開ログインページなど正規ページをコピーして作成されます。そのため、従来のフィッシングモニタリングや防止手法(例:タイポスクワット検知、ブランド偵察)は意味を失います。<br><br>Cyberint の Phishing Beacon は、正規サイトのクローンがオンラインに公開された瞬間にシグナルを送り、数秒以内に検知するフィッシング検出ツールです。

使い方

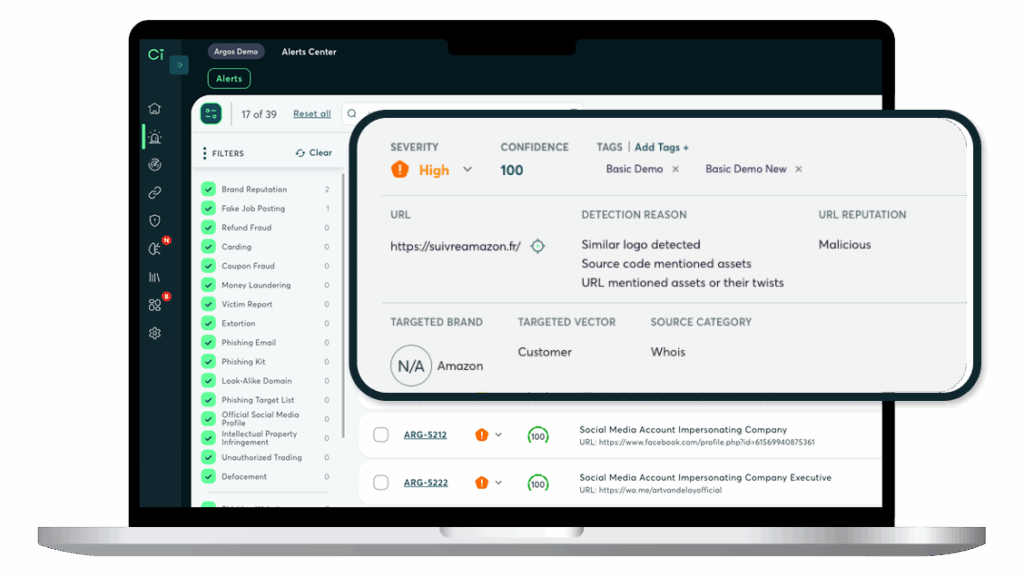

既知および未知のデジタル資産とアクセス ポイントを明確にする

キルチェーンの初期段階で脅威を無力化

アカウントクレデンシャルや顧客の信頼を狙う、有害ななりすましソーシャルメディアプロフィールを遮断します。

漏えいしたソースコード、API キー、知的財産、PII を検知

ソースコードや知的財産、PII がオンラインに公開されたり、コードリポジトリやペーストビンに投稿されたりした際に、ディープ & ダークウェブをモニタリングして把握します。

悪意あるアプリをテイクダウン

マルウェアを拡散し、機密データを収集する一方でブランドをなりすますトロイ化アプリを検知し、テイクダウンします。

金融詐欺を阻止

Threat Actor がギフトカードや割引コードを不正利用する手口を理解し、こうした高コストのスキームから組織を守ります。

リソース

FAQs

テイクダウンプロセスはどのような流れですか?

Check Point グループの一員となった Cyberint には、テイクダウンを専門とする社内リメディエーションチームがあります。私たちは世界中のさまざまなホスティングプロバイダー、レジストラ、ソーシャルメディアプラットフォーム、アプリストアと関係を築き、これらの組織と標準化された手続きを確立してきました。 お客様がテイクダウンを依頼すると、理由や関連リスクを明記したフォームが自動で作成され、Check Point のメールアドレスから該当ホストに送信されます。その後、当社チームがリクエストをモニタリングし、お客様は「Takedown Requests」ダッシュボードで状況を確認できます。 テイクダウンの対象には、フィッシングウェブページ、フィッシングドメイン、ソーシャルメディアアカウント、ソーシャルメディア投稿、ペーストサイト、GitHub リポジトリ、モバイルアプリケーションなどが含まれます。

テイクダウンには平均してどのくらい時間がかかりますか?

私たちはテイクダウンの成功率に誇りを持っています。一般的なテイクダウン試行の成功率は 98%以上に達し、フィッシングテイクダウンに関しては 99% に上ります。さらに 70%以上が 72 時間以内に完了し、平均 MTTR は 23 時間です。

自動テイクダウンはありますか?

はい、すべてのテイクダウンは自動プロセスから始まります。Check Point のメールアドレスから、さまざまなホスティングプロバイダー、レジストラ、ソーシャルメディアプラットフォーム、アプリストア宛てにメールが送信されます。開始後は、すべてのテイクダウンが「Takedown Request」ダッシュボードでアナリストによって進捗管理されます。

ソーシャルメディアのテイクダウンは提供していますか?

はい、ソーシャルメディアアカウントや投稿、ペーストサイト上の掲載物、フィッシングウェブページやフィッシングドメイン、GitHub リポジトリ、モバイルアプリケーションなどをテイクダウンできます。

フィッシングやブランドなりすましのスキャンはどのくらいの頻度で行っていますか?

デフォルトでは、フィッシングやブランドなりすましを週次でスキャンしています。ただし、ご要望に応じて日次やその他の頻度に変更可能です。Phishing Beacon を導入し、トラッキングコードをページに設置すれば、ページがクローンされた際に即時アラートを受信できます。これにより、被害が発生する前にフィッシングサイトを迅速に特定し、テイクダウンすることが可能です。

フィッシングモニタリングはどのくらいの期間行っていますか?

Check Point グループの一員となった Cyberint は、10 年以上にわたりフィッシングモニタリングとフィッシングテイクダウンを行っています。